「AIシミュレーション」を見極める:2026年のフィッシングメールの新たな様相

2026年には、従来の軽微なスペルミスはフィッシングメールから姿を消しました。犯罪者は大規模な言語モデルを用いて、自然な口調で「緊急通知」を生成し、実名や部分的に匿名化された口座情報も含めるようになりました。よくある罠には、「異常な操作による口座凍結」や「新規制による優遇金利引き上げ申請」などがあります。

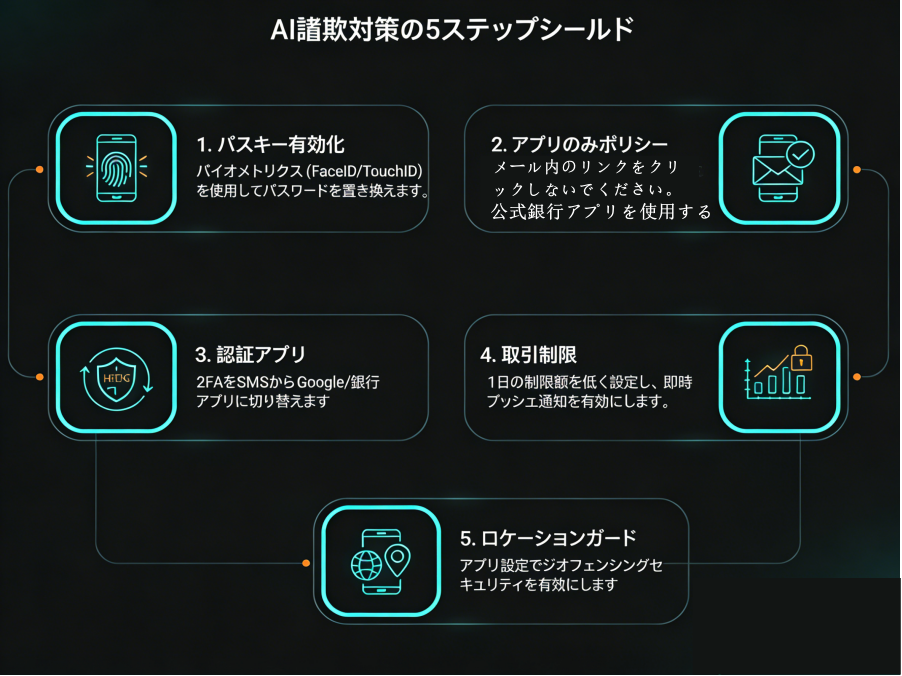

防止ガイドライン:

- 「アプリ内アクセス」を優先:メールの内容がどれほど緊急であっても、メール内のリンクは絶対にクリックしないでください。必ずスマートフォンのホーム画面にある公式アプリから、または公式ウェブサイトのアドレスを手動で入力して銀行にアクセスしてください。

- 送信元ドメインの確認:表示名が「[銀行名]」であっても、必ず実際のメールアドレスを確認してください。正規の銀行は、金融セキュリティに関する通知を送信する際に、GmailやOutlookなどのパブリックドメインを使用することはありません。

要塞レベルの保護:2要素認証(2FA)の正しい有効化方法

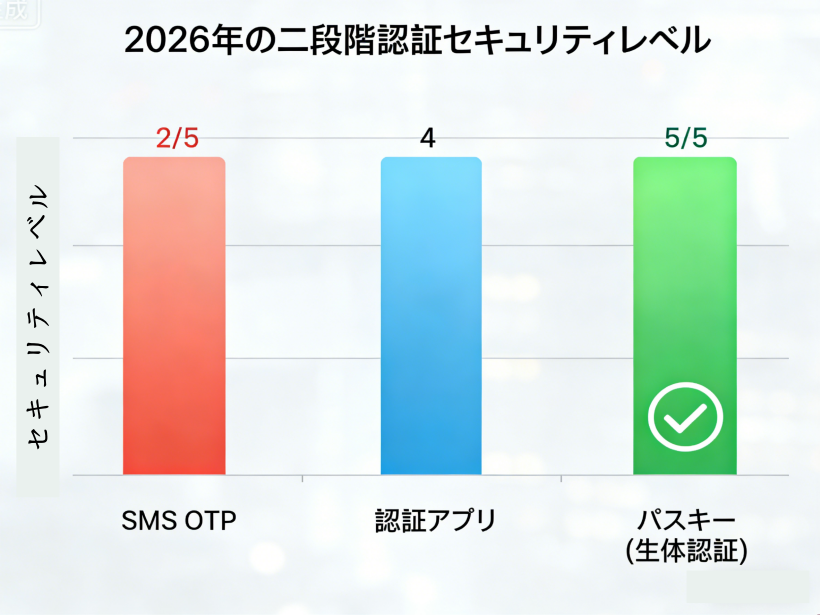

2026年に「アカウント+パスワード」ログインだけに頼ることは、完全に脆弱な状態に陥ることと同じです。**2要素認証**は最後の防御線ですが、そのセキュリティは有効化方法によって決まります。

推奨される有効化順序:

- パスワードキー:これは現在最も安全な認証方法です。スマートフォンに内蔵された指紋(Touch ID)または顔(Face ID)による生体認証を利用します。パスワードの送信が不要なため、フィッシング攻撃を効果的に防ぎます。

- 認証アプリ:Google Authenticatorなど。30秒ごとに6桁の数字コードを更新します。SMS認証コードとは異なり、ネットワークに依存せず、「SIMクローニング」攻撃を防止できます。

- SMS認証コード(最後の選択肢):SMSメッセージはロック画面で傍受または漏洩されやすいため、バックアップとしてのみ使用してください。

リアルタイムリスク管理:アプリに「資金監視」を設定する方法

2026年のモバイルバンキングアプリは、これまでにないほどカスタマイズ可能なセキュリティ権限を提供します。適切な設定により、リスクを90%削減できます。

- 取引限度額:1日あたりの送金限度額は、日々のニーズに合わせて最低限に設定してください。高額送金の場合は、取引前に一時的に限度額を引き上げ、取引後はすぐに元通りにしてください。

- プッシュ通知:常に「すべての変更をリアルタイムプッシュ通知で通知」を有効にしてください。少額の送金でもログイン試行でも、情報を即座に受け取ることは不正取引の防止に不可欠です。

- 位置情報に基づくリスク管理:一部の高度なアプリ(三井住友オンラインなど)では、「現在地でのみ支払い」を有効にすることができます。別の場所からの送金が口座に指定されている場合、システムは自動的に取引をブロックします。

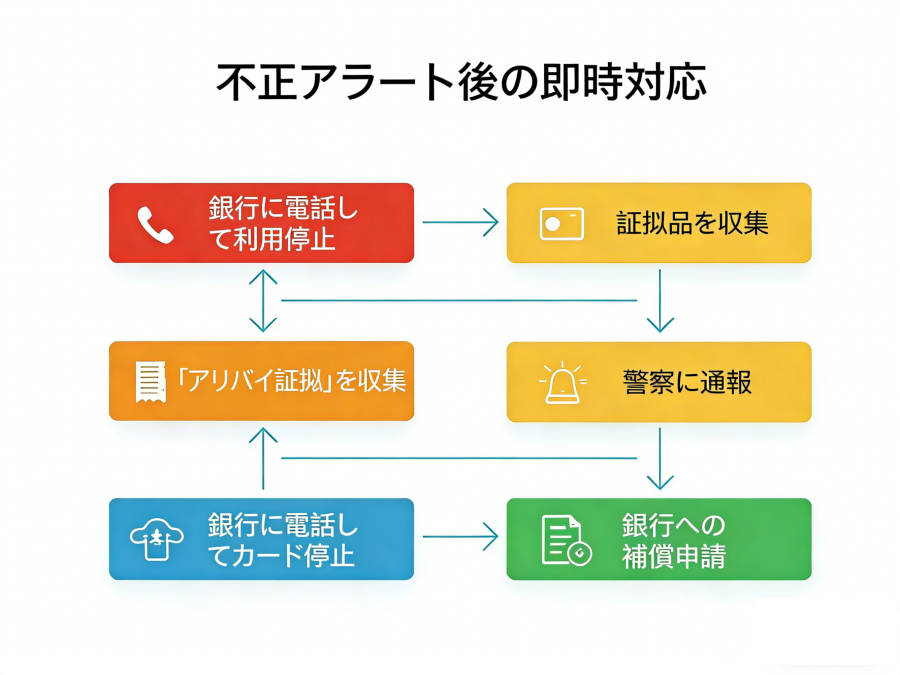

不正取引後のゴールデンタイム:警察への通報と証拠収集プロセス

スマートフォンに見覚えのない引き落とし通知が表示された場合、最初の60分以内に取る行動が、損失の回復を左右します。全米銀行協会(NBAA)のガイドラインによると、以下の3つのステップを直ちに開始する必要があります。

- ステップ1:直ちに紛失を報告する。銀行の24時間カスタマーサービスホットラインに電話し、口座の凍結と現在のデビットカード/クレジットカード番号の解約を依頼してください。通話時間、オペレーターの電話番号、取引注文番号を必ず記録してください。

- ステップ2:「アリバイ」を用意する。これは見落とされがちな高度な証拠収集テクニックです。東京滞在中に大阪でカードが現金引き出しに使用されたことに気づいた場合は、すぐに近くのコンビニエンスストアで水を買うか、ATMで残高を確認し、紙のレシートを印刷して保管してください。このレシートは「カードが所有者の手にあり、所有者がそこにいなかった」ことを法的に証明し、補償請求の重要な証拠となります。

- ステップ3:警察に被害届を提出する。銀行が正式な補償審査を開始するための前提条件として、「受付番号」の取得が必要です。

銀行の補償基準:2026年の保護限度額

日本の「預金盗難防止法」および各銀行の最新の規定によれば、預金者が「重大な過失」を犯していない限り、銀行は原則としてすべての損失を補償します。

| ユーザーの責任 | 配当性向(2026年予測基準) | 典型的な行動 |

| 過失なし | 100%の補償 | 通常の使用中にハッカーによる遠隔攻撃を受けた |

| 軽微な過失 | 75% - 100%の補償 | パスワードは単純すぎます(誕生日など)が、2FA が有効になっています。 |

| 重大な過失 | 補償金は支払われません。 | 詐欺師に認証コードを積極的に公開したり、カードの裏面に PIN を書いたりすること。 |

まとめ:金融「免疫システム」の構築

2026年には、セキュリティ対策は一度設定すれば済むものではなく、継続的な習慣になります。モバイルバンキングアプリは常に最新バージョンに更新してください。アップデートには通常、最新の脆弱性に対するパッチが含まれています。

- 定期的なセキュリティチェック:アプリのログイン履歴を毎月確認することをお勧めします。見慣れないデバイスモデルや通常とは異なるIPアドレスが見つかった場合は、直ちにパスワードを変更し、認証コードをリセットしてください。

- システムアップデートのリマインダー:スマートフォンのオペレーティングシステム(iOS/Android)とバンキングアプリは常に最新バージョンにアップデートしてください。2026年にはウイルスが急速に進化するため、バージョンアップデートには通常、最新の脆弱性に対する緊急パッチが含まれています。

- 究極のルール:発信者が誰を名乗ったとしても、銀行、警察、税務当局が電話、テキストメッセージ、またはメールでSMS認証コードを要求することは決してありません。